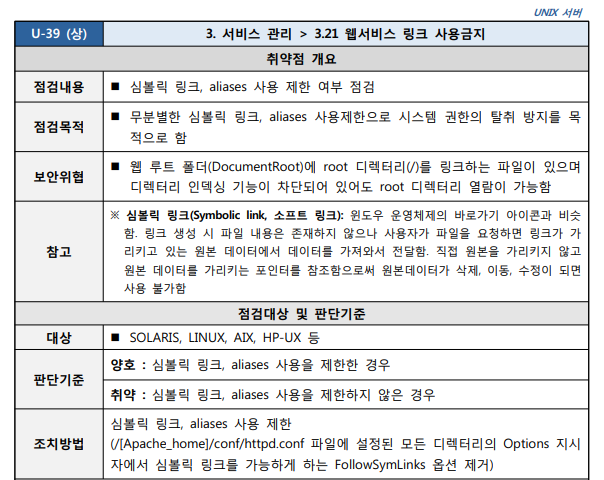

KISA 한국인터넷진흥원 21-03-31 기준 KISA 한국인터넷진흥원 www.kisa.or.kr ■ SOLARIS, LINUX, AIX, HP-UX 1) vi 편집기를 이용하여 /[Apache_home]/conf/httpd.conf 파일 열기 vi /[Apache_home]/conf/httpd.conf 2) 설정된 모든 디렉터리의 Options 지시자에서 FollowSymLinks 옵션 제거 (수정 전) Options 지시자에 FollowSymLinks 옵션이 설정되어 있음 Options Indexes FollowSymLinks AllowOverride None Order allow, deny Allow from all (수정 후) Options 지시자에 FollowSymLinks 삭제 또는 -Foll..