중간자 공격(Man In the Middle) 중 하나인 ARP Spoofing에 대해 알아보자.

기본적인 ARP (Address Resolution Protocol) 통신 방식은 여기서 확인할 수 있다.

[CISCO] ARP (Address Resolution Protocol) 알아보기

네트워크 통신 방식에 이어서 LAN 통신과정에서 빠질 수 없는 프로토콜 ARP에 대해 정리해보려고 한다. 실제, 일 할때에도 스위치 / 라우터에서 ARP 테이블 체크는 필수고, ARP 테이블 체크만으로도

a-gyuuuu.tistory.com

[ARP Spoofing 알아보기]

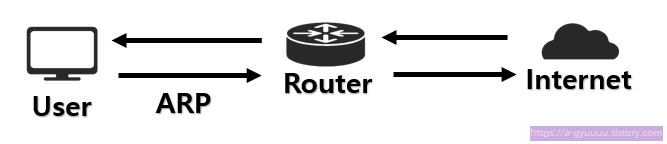

1. 기본적인 통신 방식

- LAN에서 호스트들 사이에서 서로 통신하기 위해 MAC address가 필요하다.

- ARP를 사용하여 통신하고자 하는 호스트의 MAC address를 알아온다.

- 각 호스트는 IP address에 대한 MAC address를 ARP 테이블에 저장해둔다.

- ARP 테이블을 기반으로 Unicast 통신이 가능하다.

- [User]가 외부로 통신하기 위해서는 [Router (G/W)]를 거쳐야 [Internet]으로 나갈 수 있다.

1.1 ARP의 간단 개요

- Broadcast를 사용하여, LAN 내 호스트에게 전부 물어본다.

- 받은 ARP 내부에 있는 IP가 자신과 같으면 ARP Reply로 대답해준다.

2. ARP의 취약점

- ARP는 거부할 수 없다.

- 따라서, 보내면 무조건 받아야하는데, 이것이 취약점이 된다.

- [Hacker]는 조작된 ARP 를 보내어, 각 장비들의 ARP Table을 조작한다.

- [User]와 [Router]는 조작된 ARP를 받아서, 자신의 ARP Table를 변경한다.

- 즉, [Hacker]는 조작된 ARP를 보내서, 장비의 MAC address를 속였다.(Spoof 했다 - Spoofing)

- 이제, [Hacker]는 [Victim]에게는 [Router]로 속이고, [Router]에게는 자신을 [Victim]이라고 속였다.

3. ARP Spoofing의 위험성

- 이제 [Victim]의 Packet은 [Hacker]를 통하여 흐르게 된다.

- [Router]로 속았기 때문에, 외부에 나갈때, 무조건 [Hacker]로 거쳐야한다.

- [Hacker]는 흐르는 Packet에서 다양한 정보를 취득할 수 있다.

- 보안이 적용되지 않은 HTTP 웹사이트에서 로그인를 시도할 때, 민감한 정보가 그대로 노출된다.

'IT > ㄴ Post-Connection Attack' 카테고리의 다른 글

| [Linux] 포트 스캔 툴 zenmap 사용하기 [정보 수집 / 취약점 파악] (0) | 2023.07.07 |

|---|---|

| [Linux] bettercap을 GUI로 이용해보기 (0) | 2023.07.07 |

| [Network] ARP Spoofing 대응하기 [ MAC 주소 고정 / XARP ] (0) | 2023.07.06 |

| [Linux] bettercap의 caplet을 이용하여 ARP Spoofing 해보기 (0) | 2023.07.06 |

| [Linux] Kail (Bettercap) 로 ARP Spoofing 해보기 (0) | 2023.07.06 |