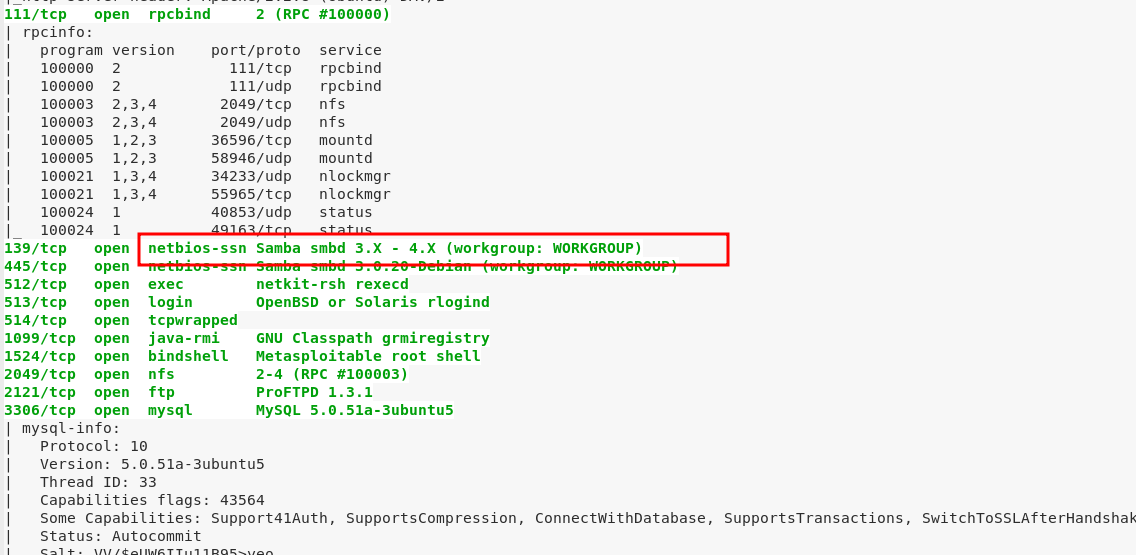

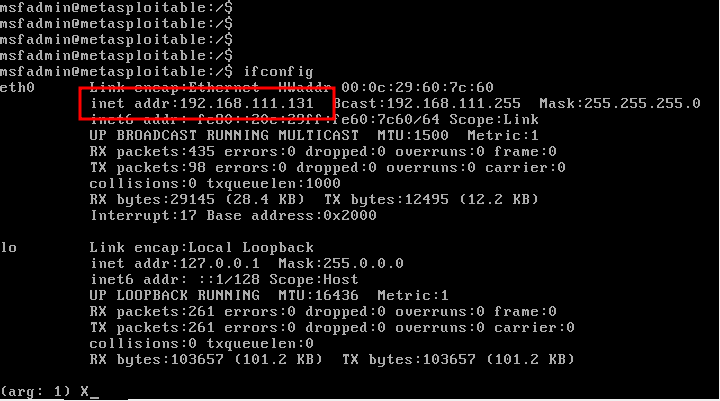

- [Linux] Server-Side Attack으로 권한 취득하기 #1 (백도어 취약점 공격 / 원격 접속) 에 이어서 두번째다. [Linux] Server-Side Attack으로 권한 취득하기 #1 (백도어 취약점 공격 / 원격 접속) - [Linux] Server-Side Attack의 시작 (정보 수집 / 취약점 검색) 를 이어서 본격적으로 진행한다. - 이전 글에서도 정보 수집 후 취약점을 발견하여 액세스 권한을 얻었다. - 이번엔 서비스의 백도어 취약 a-gyuuuu.tistory.com - 이번에는 코드 실행 취약점을 이용하여 서버에 침투하려고 한다. - 대상 컴퓨터에 백도어가 있는 취약점이 아닌 버퍼 오퍼플로우나 코드 실행 취약점을 가지고 있는 프로그램을 공격한다. - 짧은 코드를 실행..