반응형

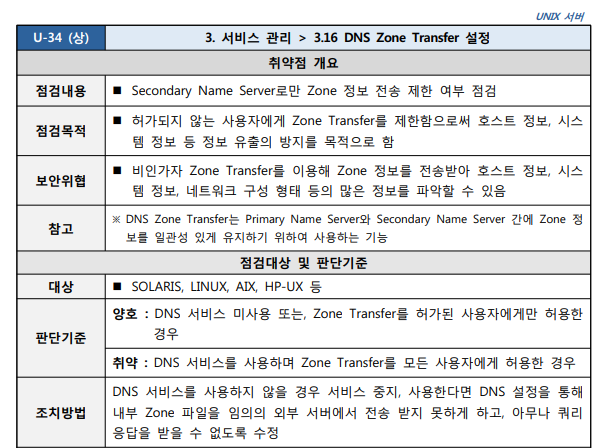

KISA 한국인터넷진흥원 21-03-31 기준

KISA 한국인터넷진흥원

www.kisa.or.kr

< DNS 서비스를 사용할 경우 >

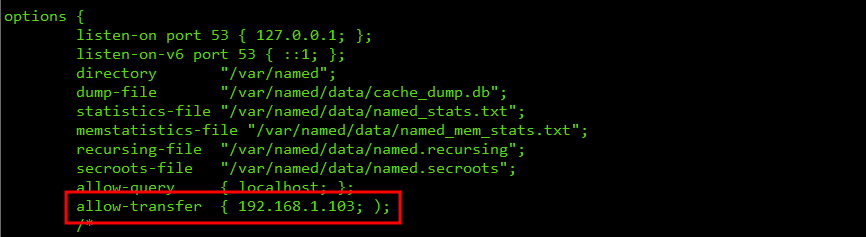

DNS 서비스 사용 시 /etc/named.conf 파일의 allow-transfer 및 xfrnets 확인

■ BIND8 DNS 설정(named.conf) 수정 예

Options {

allow-transfer (존 파일 전송을 허용하고자 하는 IP;);

};

■ BIND4.9 DNS 설정(named.conf) 수정 예

Options

xfrnets 허용하고자 하는 IP

< DNS 서비스를 사용하지 않는 경우 >

DNS 서비스 데몬 확인 (DNS 동작 SID 확인)

■ LINUX, AIX, HP-UX, SOLARIS 5.9 이하 버전

DNS 서비스 데몬 중지

kill -9 [PID]

■ SOLARIS 5.10 이상 버전

1) DNS 서비스 데몬 확인

2) svcadm disable “중지하고자 하는 데몬“ 명령으로 서비스 데몬 중지

svcadm disable svc:/network/dns/server:default

반응형

'IT > ㄴ Linux Vulnerabilities' 카테고리의 다른 글

| [Linux] Unix 서버 취약점 점검 U-36 [3.18 웹서비스 웹 프로세스 권한 제한] (0) | 2023.09.04 |

|---|---|

| [Linux] Unix 서버 취약점 점검 U-35 [3.17 웹서비스 디렉토리 리스팅 제거] (0) | 2023.09.04 |

| [Linux] Unix 서버 취약점 점검 U-33 [3.15 DNS 보안 버전 패치] (0) | 2023.09.04 |

| [Linux] Unix 서버 취약점 점검 U-32 [3.14 일반사용자의 Sendmail 실행 방지] (0) | 2023.09.04 |

| [Linux] Unix 서버 취약점 점검 U-31 [3.13 스팸 메일 릴레이 제한] (0) | 2023.09.04 |