Sophos 기초 설정

[UTM] Sophos UTM 설치하기

HTML 삽입 미리보기할 수 없는 소스 UTM - 다중 위협에 대해 보호 기능을 제공할 수 있는 포괄적 보안 제품 - 대체로 방화벽, 앤티바이러스 소프트웨어, 콘텐츠 필터링 그리고 스팸 필터 등이 하나

a-gyuuuu.tistory.com

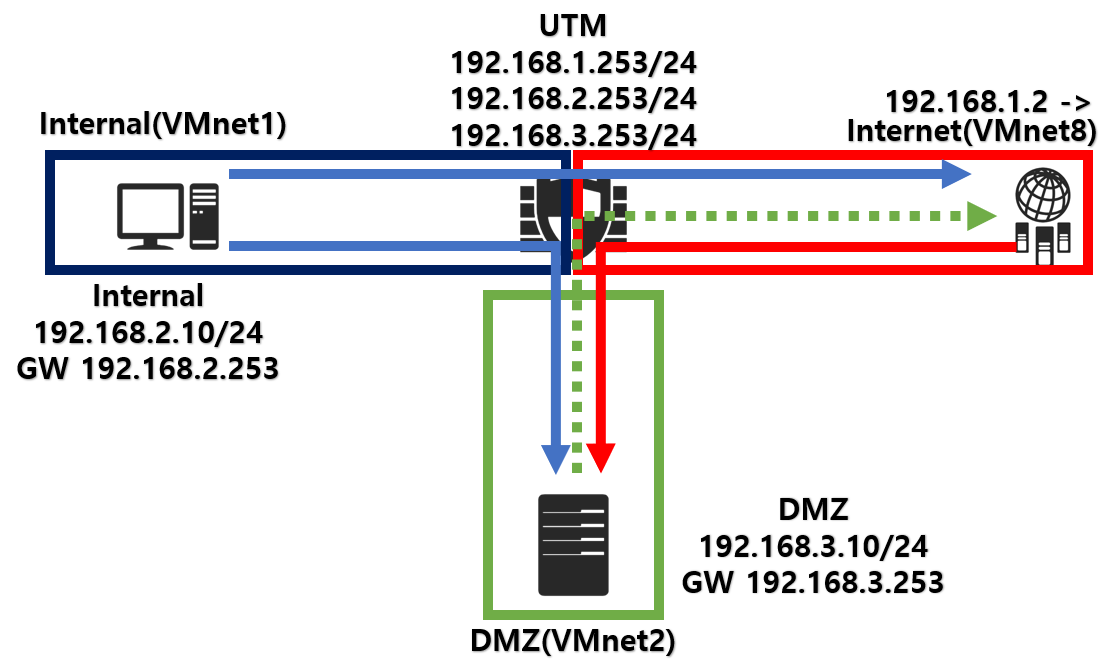

- 이전 파트에서는 Sophos UTM을 설치했다. 이제는 설치한 UTM을 바탕으로 방화벽이 존재하는 네트워크 망을 구성하여 마스커레이딩과 방화벽 정책 그리고 DNAT 설정에 대해 알아본다.

[구성도]

1. 인터페이스과 ICMP 설정

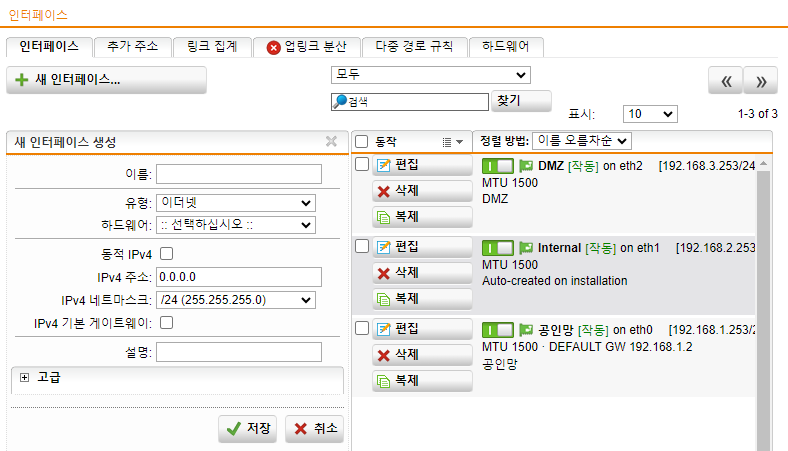

1.1) 인터페이스 및 라우팅

- 왼쪽 메뉴에서 [인터페이스 및 라우팅] 안에 있는 [인터페이스]에서 UTM의 인터페이스를 설정한다. IP와 기본 게이트웨이를 지정할 수 있다.

- VMware로 진행했기 때문에 아래 링크를 참고하여 NIC 설정을 진행한다.

[VMware] Virtual Network Editor [VMware 네트워크 설정하기]

[VMware] Virtual Network Editor [VMware 네트워크 설정하기]

HTML 삽입 미리보기할 수 없는 소스 - VMware 같은 가상화 프로그램을 사용할 때, 혼란스러운 영역이라고 생각한다. 일반적으로 NIC(랜카드)에 UTP(랜케이블) 만 연결하여 사용했다. 하지만, 가상으로

a-gyuuuu.tistory.com

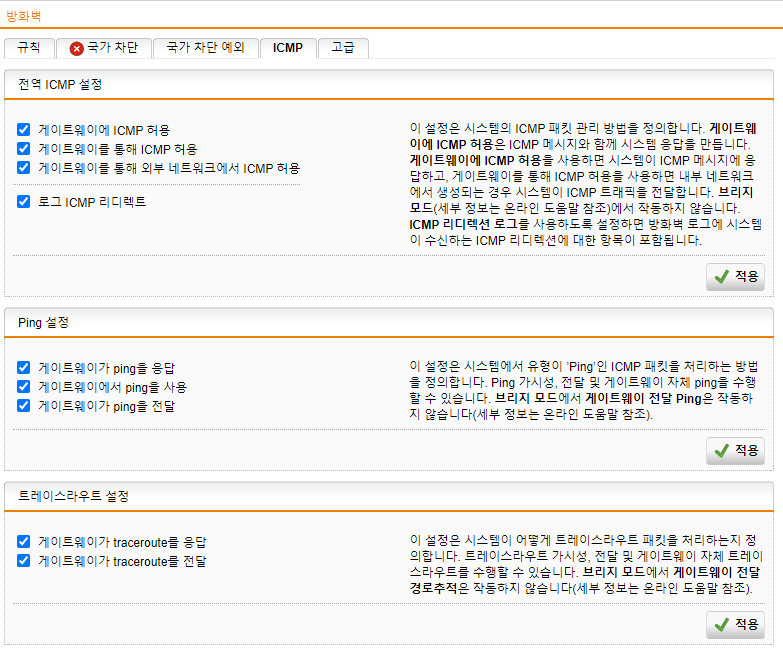

1.2) 네트워크 보호

- 왼쪽 메뉴에서 [네트워크 보호] 안에 있는 [방화벽] 으로 이동한다. 상단에 있는 [ICMP] 탭으로 이동하여, 테스트를 진행하기 위해 모든 체크 박스에 체크하고 적용한다.

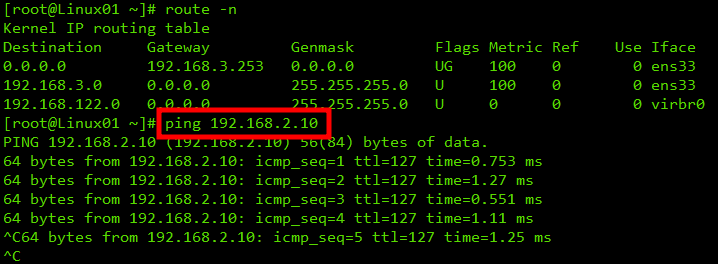

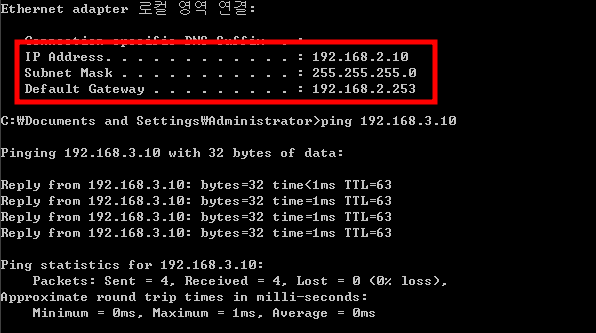

1.3) 인터페이스 및 ICMP 설정 확인

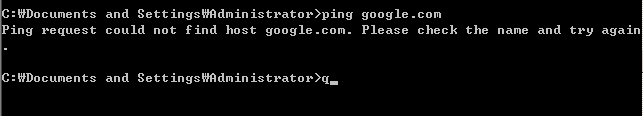

- 망별로 존재하는 단말간 통신이 정상적으로 이루어졌다.

2. 마스커레이딩 및 방화벽 설정

2.1) 네트워크 보호

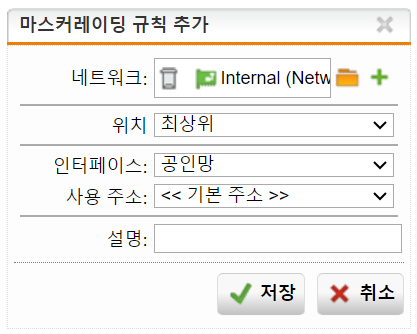

- 왼쪽 메뉴에서 [네트워크 보호] 안에 있는 [NAT] 으로 이동한다. 상단에 있는 [마스커레이딩] 탭으로 이동하여 새로운 규칙을 추가한다. 마스커레이딩은 PAT 기능이다. 내부의 대역을 공인망의 대역으로 변환하여 통신할 수 있도록 하는 기능이다.

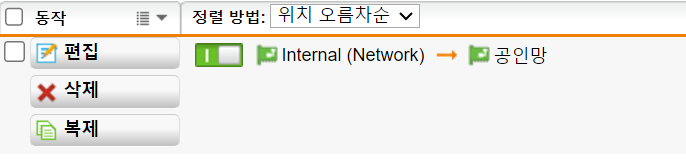

- 다음과 같이 마스커레이딩 규칙을 추가했다.

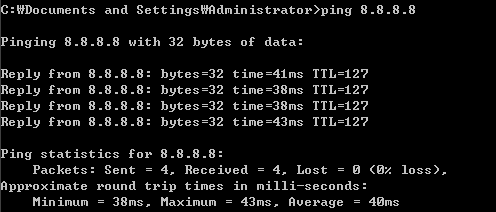

- 그러면, 다음과 같이 외부로 통신이 가능하다.

- 하지만, 도메인 이름으로의 통신은 불가한데 그 이유는 DNS의 Port가 방화벽에 의해 막혀있기 때문이다. 따라서, 방화벽에서 외부로의 DNS Port를 허용해야한다.

- 다음과 같이, DNS/HTTP/HTTPS를 허용하여 서비스를 열었다.

- 만약, DMZ는 외부로의 통신을 허용하지 않도록 한다면, [원본]에서 제거하면된다. 그러면, 다음과 같이 DMZ 영역은 DNS 서비스를 사용할 수 없고, Internal 망은 가능하다. 위와 같이 허용하면 인터넷 사용이 가능하다.

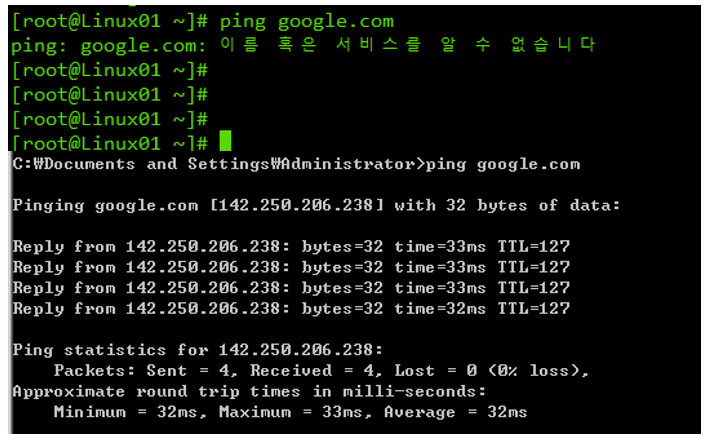

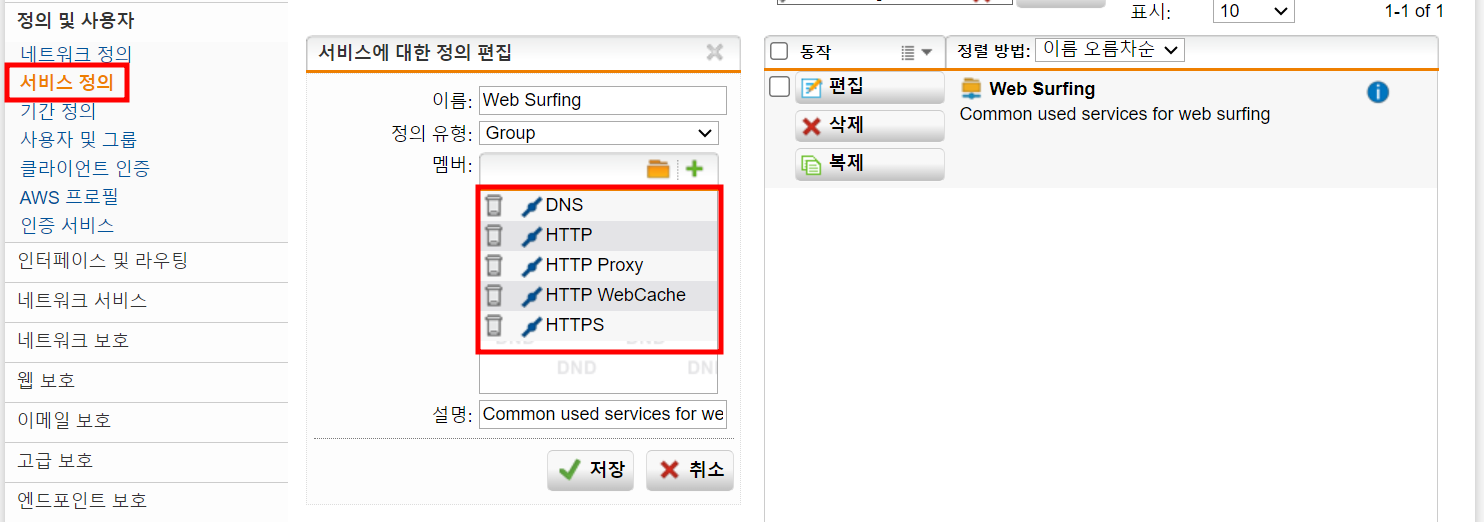

2.2) 서비스 정의

- 허용하거나 거부해야할 서비스가 많다면, 그룹으로 지정하여 다수의 서비스를 간편하게 정책에 적용할 수 있다. [정의 및 사용자]로 이동하면 [서비스 정의]가 있는데, 여기서 편집이 가능하다. Web Surfing 이라는 그룹에는 DNS가 없어서 추가 후에 편하게 사용하고 있다.

3. DNAT 설정

3.1) 네트워크 보호

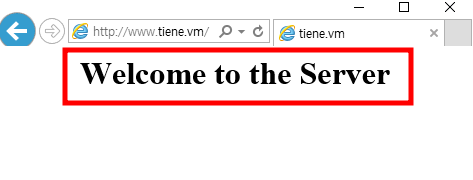

- 이제는 외부에서 DMZ에 있는 Web 서비스를 이용할 수 있도록 설정하고자 한다. 이때 필요한 기능은 DNAT다. 외부에서 들어오는 IP와 포트를 확인하여 내부에 있는 단말로 변환하여 서비스 이용이 가능하다. DMZ 안에 있는 Linux 서버에서 DNS Server 와 Web Server를 구축하고 다음과 같이 DNAT 설정을 마무리했다.

- 도메인 이름을 치고 들어가면 Web Page가 출력된다. 여기서 중요한 것은 접속하려는 PC의 DNS Server를 방화벽으로 지정해야한다. 그 이유는 외부의 PC(Any) 가 DNS 쿼리를 UTM(공인망)에게 요청하고, UTM은 위에서 설정한 정책에 따라서 DNAT를 바탕으로 DMZ 망의 DNS Server에 전달한다. 쿼리 요청에 따른 응답을 전달하게 되면 PC는 Web Server의 IP를 알게 된다.

- 그리고 다시, Web Server로 접속할 때도 위에서 설정한 정책에 따라서 DNAT를 바탕으로 80 포트로 들어왔기 때문에 해당 요청을 Web Server로 전달한다. 이것이 DNAT 기능이다.

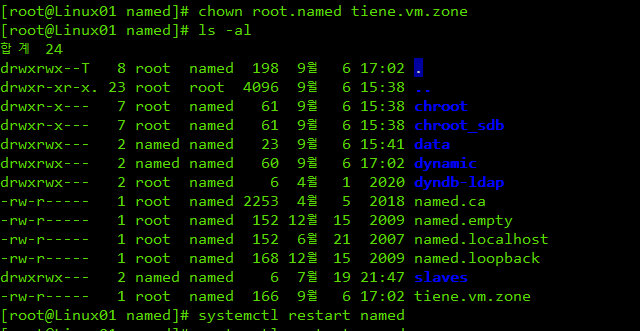

* 번외로 DNS Server 구축할 때 Zone 파일을 생성하는 과정에 어처구니 없는 실수를 했다. cp -R 옵션으로 샘플 파일을 복사했는데, 사실은 -p로 복사를 해야 소유자 및 그룹 권한까지 복사가 된다. 그래야, DNS Server가 정상 동작한다... IP 주소로는 접속이 되는데 도메인 이름으로는 접속이 안 되길래 겨우 찾았다. 아래 사진은 root.root 권한이었던 zone 파일을 root.named 으로 변경하고 재시작한 결과를 캡쳐한 것이다.

'IT > ㄴ Sophos' 카테고리의 다른 글

| [Sophos] Sophos OSPF 기초 [GNS3 / Cisco OSPF] (0) | 2023.09.11 |

|---|---|

| [Sophos] Sophos UTM 설치하기 (0) | 2023.09.11 |