반응형

KISA 한국인터넷진흥원 21-03-31 기준

KISA 한국인터넷진흥원

www.kisa.or.kr

|

DoS 공격에 취약한 서비스 예시

|

|

|

echo(7)

|

클라이언트에서 보내는 메시지를 단순히 재전송

|

|

discard(9)

|

수신되는 임의 사용자의 데이터를 폐기하는 서비스

|

|

daytime(13)

|

daytime은 클라이언트의 질의에 응답하여 아스키 형태로 현재 시간과 날짜를 출력하는 데몬

|

| chargen(19) |

임의 길이의 문자열을 반환하는 서비스

|

| NTP(123) |

네트워크로 연결되어 있는 컴퓨터들끼리 클록 시각을 동기화시키는데 사용되는 서비스

|

| DNS(53) |

호스트의 도메인 이름을 호스트의 네트워크 주소로 바꾸거나 그 반대의 변환을 수행하는데 사용되는 서비스

|

| SNMP(161/162) |

네트워크 장비들로부터 필요한 정보를 가져와 장비 상태를 모니터링 하거나 설정값을 변경하는 등의 작업을 하여 네트워크 장비를 관리하는데 사용되는 서비스

|

| SMTP(25) |

인터넷에서 메일을 보내기 위해 사용되는 서비스

|

※ 일반적으로 사용하지 않는 서비스인 echo, discard, daytime, chargen 비활성화 방법

■ SOLARIS

1) echo 서비스 비활성화 설정

svcs -a |grep echo

svcadm disable svc:/network/echo:dgrm #svcadm disable svc:/network/echo:stream

2) discard 서비스 비활성화 설정

svcs -a |grep daytime

svcadm disable svc:/network/daytime:dgram #svcadm disable svc:/network/daytime:stream

3) daytime 서비스 비활성화 설정

svcs -a |grep discard

svcadm disable svc:/network/discard:dgram #svcadm disable svc:/network/discard:stream

4) chargen 서비스 비활성화 설정

svcs -a |grep chargen

svcadm disable svc:/network/chargen:dgram #svcadm disable svc:/network/chargen:stream

■ AIX

1) vi편집기를 이용하여 echo, discard, daytime, chargen 필드 주석처리

2) 필드 주석처리 후 재가동

refresh -s inetd

■ HP-UX

1) vi편집기를 이용하여 echo, discard, daytime, chargen 필드 주석처리

2) 필드 주석처리 후 재가동

inetd -c

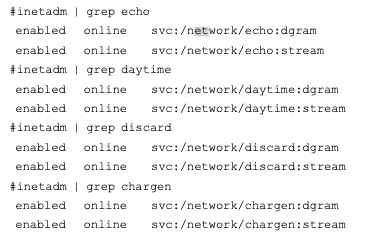

■ SOLARIS 5.10 이상 버전

1) 기타 서비스 데몬 확인

2) inetadm –d “중지하고자 하는 데몬“ 명령으로 서비스 데몬 중지

inetadm -d svc:/network/echo:stream

■ LINUX (xinetd일 경우)

1) vi 편집기를 이용하여 “/etc/xinetd.d/” 디렉터리 내 echo, discard, daytime, chargen 파일 열기

2) 아래와 같이 설정 (Disable = yes 설정)

3) xinetd 서비스 재시작

• /etc/xinetd.d/echo 파일(echo-dgram, echo-stream)

• /etc/xinetd.d/discard 파일(discard-dgram, discard-stream)

• /etc/xinetd.d/daytime 파일(daytime-dgram, daytime-stream)

• /etc/xinetd.d/chargen 파일(chargen-dgram, chargen-stream)

반응형

'IT > ㄴ Linux Vulnerabilities' 카테고리의 다른 글

| [Linux] Unix 서버 취약점 점검 U-25 [3.7 NFS 접근 통제] (0) | 2023.09.03 |

|---|---|

| [Linux] Unix 서버 취약점 점검 U-24 [3.6 NFS 서비스 비활성화 ] (0) | 2023.09.03 |

| [Linux] Unix 서버 취약점 점검 U-22 [3.4 crond 파일 소유자 및 권한 설정] (0) | 2023.09.03 |

| [Linux] Unix 서버 취약점 점검 U-21 [3.3 r 계열 서비스 비활성화] (0) | 2023.09.03 |

| [Linux] Unix 서버 취약점 점검 U-20 [3.2 Anonymous FTP 비활성화] (0) | 2023.09.03 |